Aby funkcjonować w epoce technologicznej, potrzebujesz wielu kont u różnych dostawców. Dla każdego z nich trzeba utworzyć hasło dostępu, jednak duża liczba użytkowników korzysta z kilku prostych, łatwych do zapamiętania. Co prawda w ten sposób znacznie przyspieszysz proces logowania, jednak nie jest to coś bezpiecznego, a potencjalny haker może łatwiej uzyskać dostęp do Twoich danych. Jeśli nie interesuje Cię tworzenie haseł, ten artykuł jest właśnie dla Ciebie.

Mogłoby być interesują Cię

Dopasowane hasło ułatwia pracę zarówno Tobie, jak i atakującemu

Prawdopodobnie słyszałeś już o podstawach tworzenia silnego hasła, ale powtarzanie jest matką mądrości i nie każdy przestrzega tych zasad. Na początek radzę nie ustawiać tego samego hasła do żadnego konta. Jeśli atakującemu uda się ominąć dostęp do jednego konta i zdobyć hasło, będzie miał dostęp do wszystkich danych przechowywanych w Internecie na innych kontach.

Nawet złożone kombinacje znaków nie muszą być trudne do zapamiętania

Utworzenie silnego hasła wymaga wymyślenia najbardziej złożonej możliwej kombinacji znaków. Nigdy nie używaj serii kolejnych kluczy jako hasła. Jeśli to możliwe, staraj się, aby hasło zawierało duże i małe litery, cyfry, a także różne podkreślenia, myślniki, ukośniki odwrotne i inne znaki specjalne.

iPhone 12 ProMax:

Oryginalność nie ma granic

Niezależnie od tego, czy znasz nietypowy język, potrafisz ułożyć słowo z różnych pseudonimów, czy stworzyć nieczytelną domieszkę ulubionych potraw, ta funkcja może się przydać przy wymyślaniu hasła. Ponadto niektóre wielkie litery lub cyfry można w prymitywny sposób ukryć w takich słowach i anagramach. Uwierz mi, kreatywność nawet przy tworzeniu haseł nie ma granic, a jeśli wpadniesz na oryginalny pomysł, nie tylko go zapamiętasz, ale najprawdopodobniej nikt inny na niego nie wpadnie.

Mogłoby być interesują Cię

Im dłużej, tym bezpieczniej

Jeśli sądzisz, że oryginalne, ale krótkie hasło będzie należeć do kategorii silniejszych, udowodnię Ci, że się mylisz. Osobiście polecam tworzenie haseł o długości co najmniej 12 znaków. Skoncentruj się przede wszystkim na łączeniu wielkich i małych liter, cyfr i znaków specjalnych, o czym wspomnieliśmy powyżej.

Najczęściej używane hasła w 2020 roku:

Unikaj zastępowania liter podobnymi znakami łukiem

Czy tworząc hasło przyszło Ci do głowy, że poszczególne litery możesz zastąpić wizualnie podobnymi cyframi lub znakami specjalnymi? Uwierz więc, że sami hakerzy myśleli to samo. Jeśli w swoim haśle napisałeś # zamiast H, a może 0 zamiast O, to zastanów się, czy nie lepiej byłoby zmienić klucz dostępu.

iPhone 12:

Wygenerowane hasło zawsze będzie silniejsze

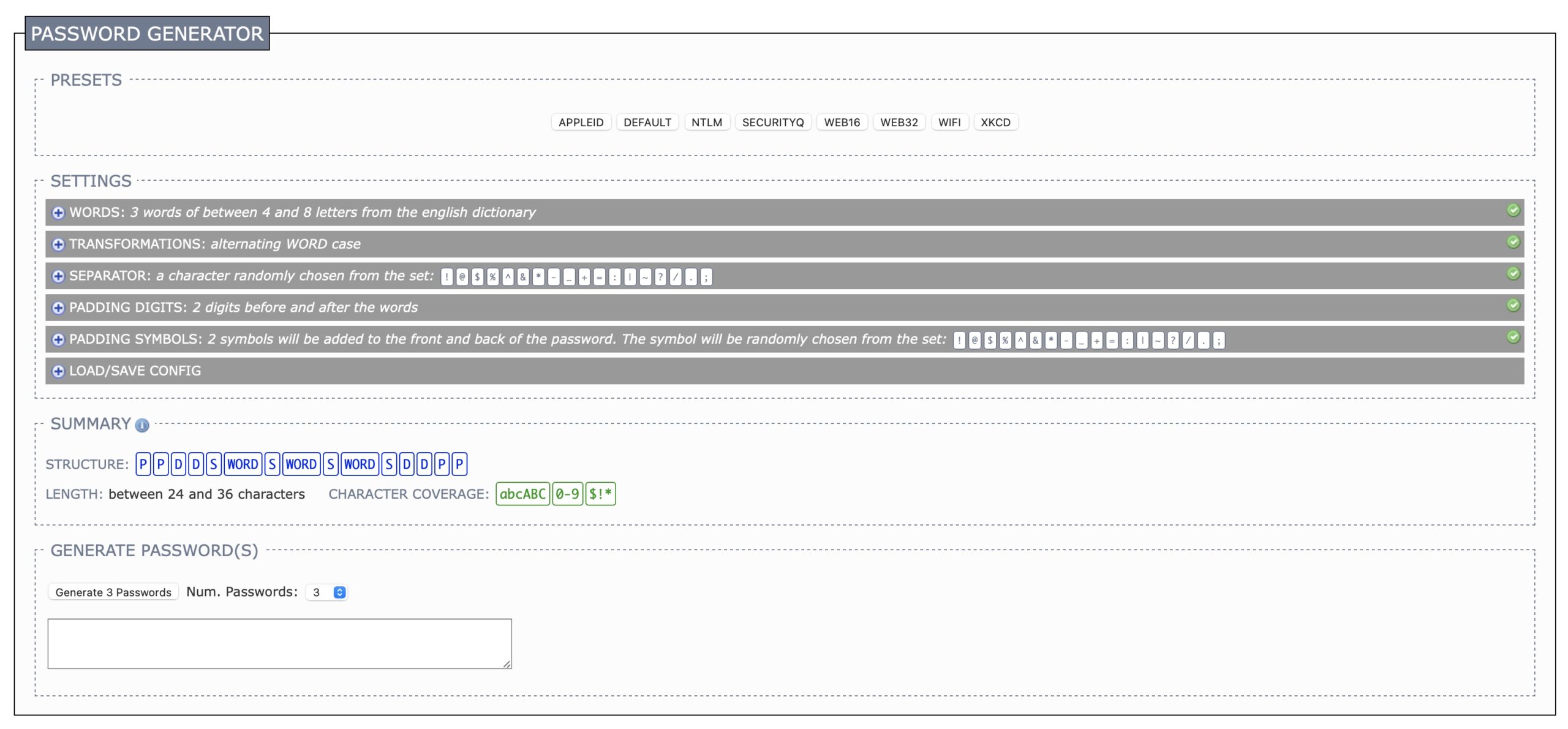

Nieważne, jak bardzo jesteś kreatywny i jak bardzo lubisz wymyślać wszelkiego rodzaju kombinacje, z biegiem czasu będziesz stale niecierpliwy podczas tworzenia nowych haseł i nie będziesz już tak oryginalny jak kiedyś. Na szczęście w Internecie dostępne są generatory haseł, za pomocą których możesz wybrać nie tylko długość, ale także np. literę, od której zacznie się hasło. Do tych lepszych można zaliczyć np XKPasswd.

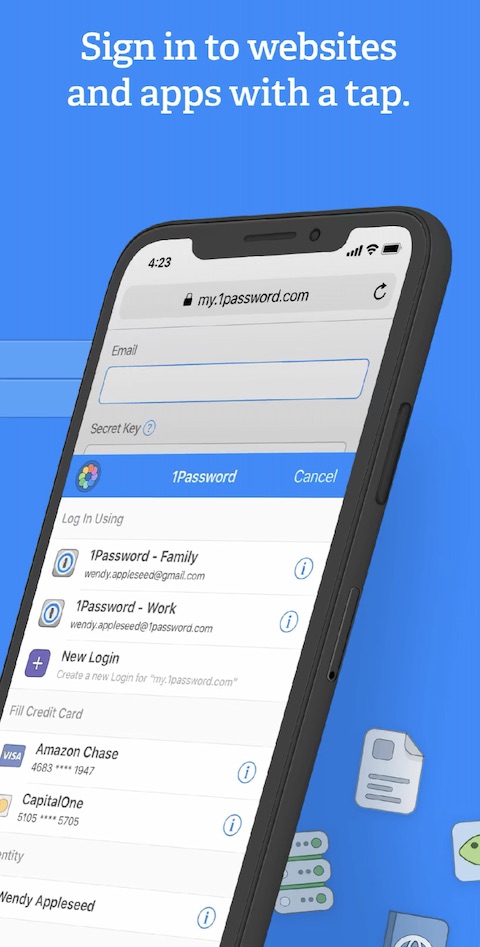

Nie bój się używać menedżera haseł

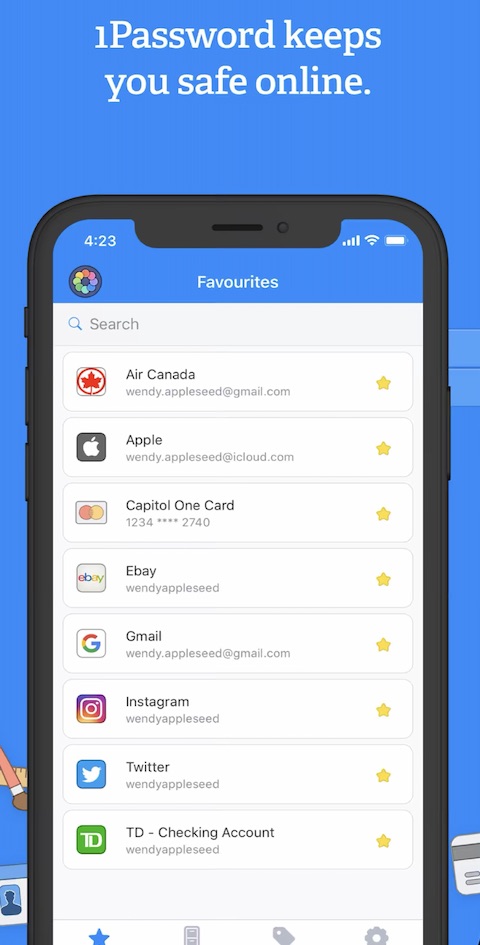

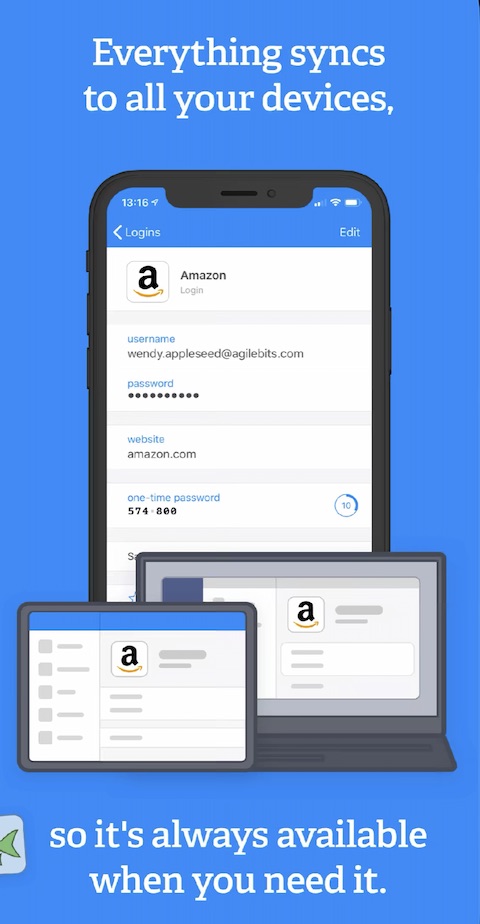

Nie jesteś w stanie stworzyć dla każdego konta osobnego hasła i jednocześnie nie pamiętasz wygenerowanego? Całkowicie to rozumiem, ale nawet wtedy istnieje eleganckie rozwiązanie – menedżery haseł. Można w nich zapisać swoje istniejące hasła, a następnie wykorzystać je do łatwego logowania. Podczas tworzenia kont potrafią także generować naprawdę silne klucze dostępu składające się z losowych liter i cyfr, zastępując w ten sposób wspomniane generatory. Jeśli jesteś zakorzeniony w ekosystemie Apple, najłatwiejszy w obsłudze będzie dla Ciebie natywny Keychain na iCloud, w przypadku, gdy korzystasz z Windowsa i Androida lub natywne rozwiązanie Ci nie odpowiada, popularnym oprogramowaniem wieloplatformowym jest np. 1 Hasło.

Uwierzytelnianie dwuskładnikowe, czyli bezpieczeństwo, to bezpieczeństwo

Większość nowoczesnych dostawców umożliwia już aktywację uwierzytelniania dwuskładnikowego. Dzięki temu po wpisaniu hasła będziesz musiał zweryfikować się w inny sposób, np. za pomocą kodu SMS lub innego urządzenia. Najczęściej uwierzytelnianie dwuskładnikowe aktywujesz przechodząc do ustawień zabezpieczeń konta w danym programie.

Mogłoby być interesują Cię

Pytania zabezpieczające nie zawsze są odpowiednie

Jeśli zdarzy się, że zapomnisz lub zgubisz część haseł, nie musisz od razu rzucać krzemienia na życie. Dostawcy oferują odzyskiwanie hasła za pośrednictwem poczty e-mail lub pytań zabezpieczających. Osobiście jednak polecam skorzystać z pierwszej z wymienionych opcji. Jeśli nadal nie możesz odpowiedzieć na pytania zabezpieczające, wybierz takie, na które opinia publiczna lub Twoi znajomi nie będą w stanie odpowiedzieć.

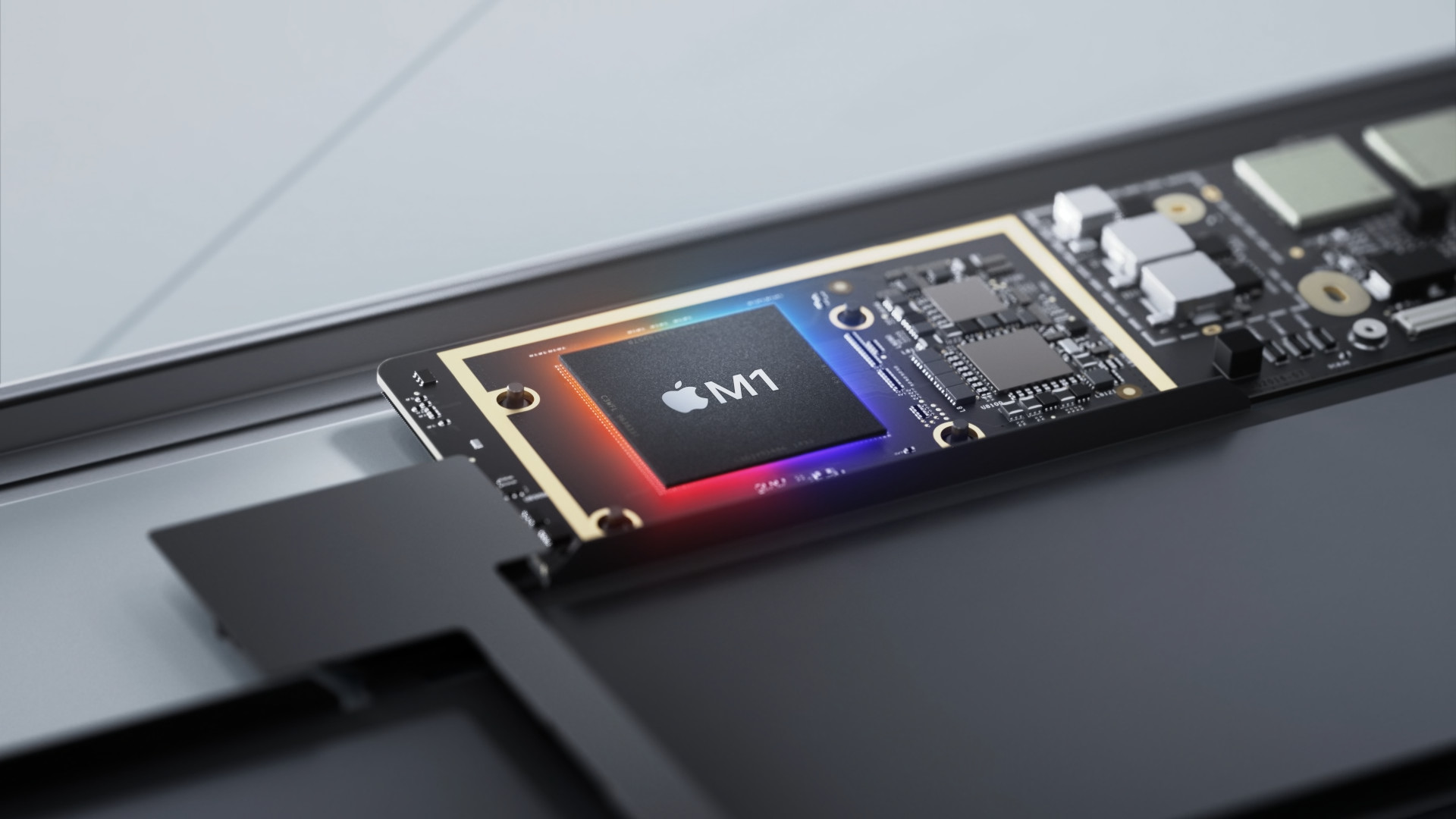

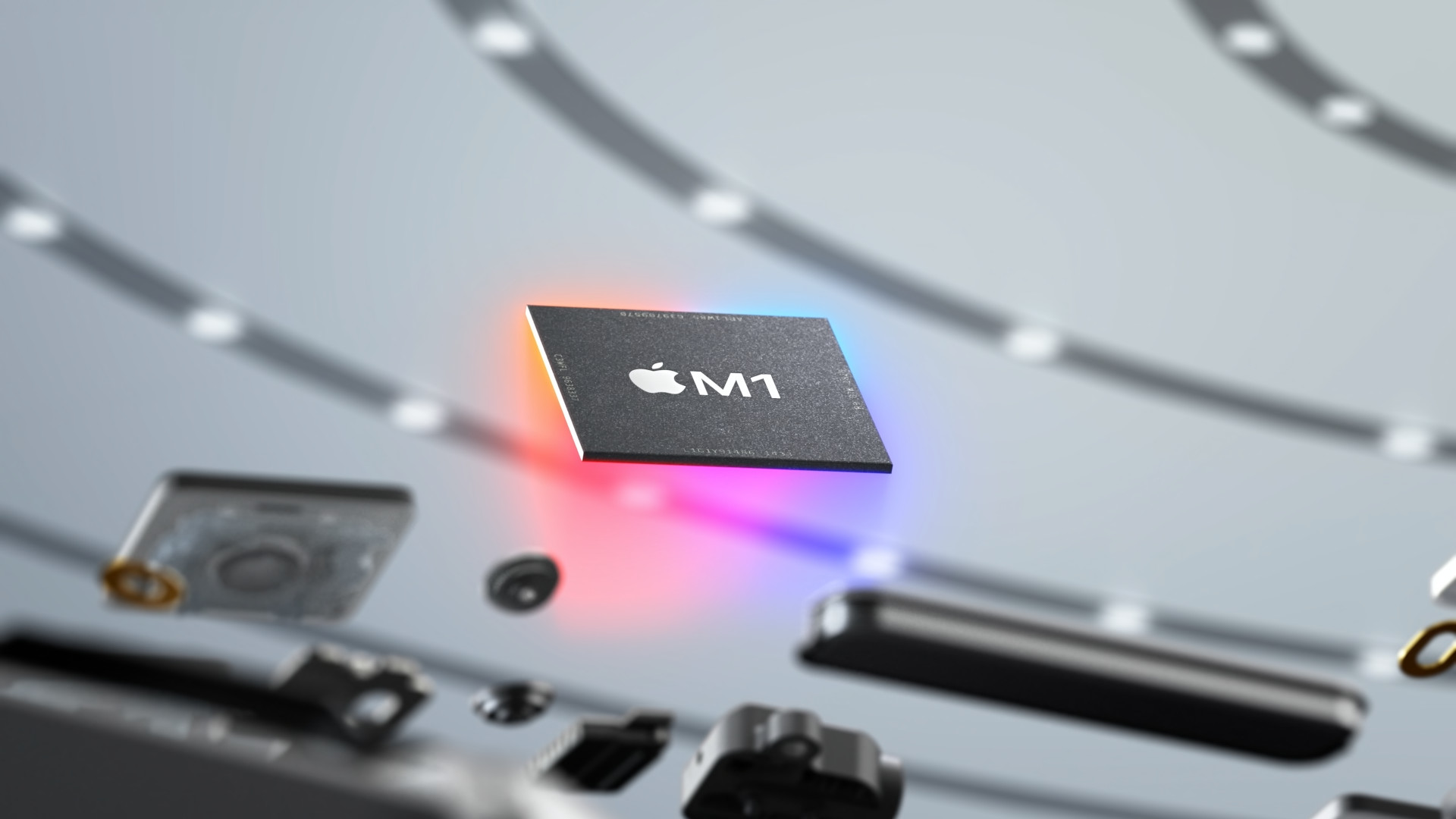

Zeszłoroczny występ MacBook Air z chipem M1:

Apple ID zapewnia dostęp do niemal wszystkiego

Podczas zakładania różnych kont internetowych często można było zauważyć specjalne przyciski, za pomocą których można założyć konto poprzez Facebooka, Google czy Apple. Po wybraniu jednej z tych opcji otworzy się strona, na której możesz zalogować się do istniejącego konta i umożliwić zewnętrznemu dostawcy dostęp do niezbędnych informacji o Tobie. Jeśli jednak rejestrujesz się za pośrednictwem Apple, jest to jedna z najbezpieczniejszych metod rejestracji. Na przykład możesz ustawić zewnętrznego dostawcę, aby przydzielał Ci inny adres e-mail zamiast prawdziwego, a wiadomości e-mail były od niego przekazywane na prawdziwy. Dzięki temu nie przegapisz żadnej informacji, ale jednocześnie nie zdarzy się, że Twój prawdziwy adres e-mail pojawi się na liście wyciekających.

Mogłoby być interesują Cię

Latanie dookoła świata z Apple

Latanie dookoła świata z Apple