W dzisiejszych czasach na wyciągnięcie ręki mamy szereg najróżniejszych gadżetów technologicznych, które mogą znacznie uprzyjemnić nam codzienne życie. Prawda jednak pozostaje taka, że niestety nic nie jest idealne i dlatego powinniśmy zdawać sobie sprawę z różnych zagrożeń. Ponadto na pierwszy rzut oka może to być również reprezentowane przez zwykły kabel Lightning. Według najnowszych informacji ekspert ds. bezpieczeństwa znany jako MG opracował zupełnie zwyczajnie wyglądający kabel Lightning, ale potrafi wykryć uderzenia z podłączonej klawiatury, a następnie bezprzewodowo przesłać je hakerowi.

Mogłoby być interesują Cię

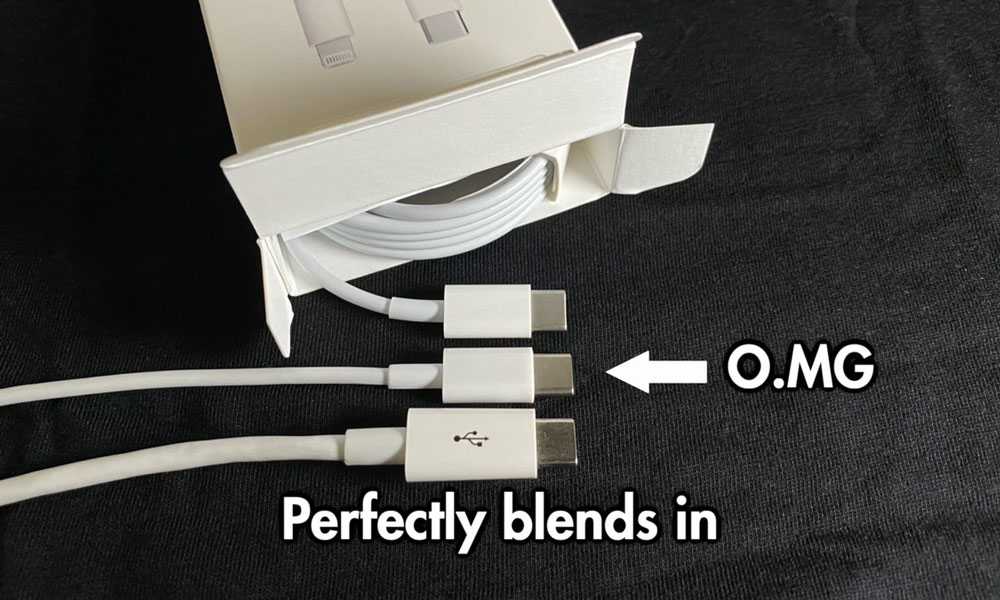

Co więcej, to nie pierwszy raz, kiedy MG wymyśliło podobny kabel. Już dwa lata temu udało mu się opracować wersję, która praktycznie działała w odwrotny sposób i dzięki temu umożliwiała hakerowi bezprzewodowe włamanie się do portu USB dowolnego podłączonego urządzenia i tym samym przejęcie nad nim kontroli, na przykład przez iPhone'a, iPada czy Maca. Kabel nazywał się O.MG i był nawet produkowany masowo i sprzedawany pod parasolem Hak5. Hak5 to firma specjalizująca się w sprzedaży narzędzi związanych z cyberbezpieczeństwem.

Oczekiwany iPad mini prawdopodobnie przełączę się z Lightning na USB-C:

Ale teraz ekspert przeniósł to na nowy poziom. Pierwsza wersja kabla występowała w wersji USB-A/Lightning, a wraz z przejściem na USB-C, w szeregach użytkowników Apple można było usłyszeć, że nowszy standard jest oddalony o kilometry i nie można go w podobny sposób nadużywać. Pod tym względem głównym problemem był rozmiar jego złącza, które jest po prostu znacznie mniejsze i nie ma miejsca na wprowadzenie specjalnego chipa. Z tego powodu MG stworzyło nową generację - właśnie z terminalem USB-C. Dzięki temu nowy kabel Keyloggera O.MG może rejestrować i przesyłać naciśnięcia klawiszy z podłączonej klawiatury. Ale oczywiście taki kabel też działa całkiem normalnie i dlatego można za jego pośrednictwem zasilać urządzenie czy synchronizować iTunes.

Jakie jest ryzyko?

Dzięki temu nowo opracowanemu kablowi ekspert pokazał, że praktycznie nie ma rzeczy niemożliwych, a nawet zwykły kabel może być tym, co ukradnie Ci np. hasła czy, co gorsza, numery kart płatniczych. Jednocześnie jednak trzeba zwrócić uwagę na stosunkowo istotny fakt. W takim przypadku haker nie może uzyskać danych o tym, co wpiszesz, za pomocą klawiatury programowej na ekranie lub klawiatury Bluetooth. Koniecznie musi to być klawiatura podłączona tym kablem, co w praktyce jest mało prawdopodobne.

Niemniej jednak istnieje ryzyko, na które należy zwrócić uwagę. Pozostaje jeszcze pytanie, czy możliwości podobnie zmodyfikowanego kabla nie da się przenieść na wyższy poziom. Sytuacja ta ogólnie wskazuje na znaczenie stosowania oryginalnych kabli MFi. Nigdy nie możesz być w 100% pewien, że nieoryginalny kabel nie uszkodzi Twojego urządzenia lub w inny sposób go nie uszkodzi. W każdym razie kabla O.MG nie trzeba się bać. Jego możliwości są dość ograniczone, a haker musiałby także znajdować się w tym samym zasięgu co Wi-Fi. Jednocześnie atakujący nie może zobaczyć Twojego ekranu i otrzymuje jedynie informacje o samych naciśnięciach klawiszy, więc, że tak powiem, pracuje na ślepo z kolejnymi danymi. Cena tego Dodatkowo kabel O.MG Keylogger kosztuje 180 USD, czyli prawie 4 tysiące koron w konwersji.