Na stronie Felixa Krausa, twórcy programu Fastlanedzisiaj pojawiła się bardzo ciekawa informacja dotycząca najnowszej metody przeprowadzenia ataku phishingowego, jaką można obecnie przeprowadzić na platformie iOS. Celem tego ataku jest hasło użytkownika urządzenia i jest niebezpieczne głównie dlatego, że wygląda naprawdę realnie. I to do tego stopnia, że zaatakowany użytkownik mógł z własnej inicjatywy utracić hasło.

Mogłoby być interesują Cię

Feliks sam strona internetowa reprezentuje nową koncepcję ataku phishingowego, który może przedostać się na urządzenia z systemem iOS. To się jeszcze nie dzieje (choć jest to możliwe od kilku lat), to jedynie demonstracja tego, co jest możliwe. Logicznie rzecz biorąc, autor nie wyświetla kodu źródłowego tego hacka na swojej stronie internetowej, ale nie jest mało prawdopodobne, że ktoś go spróbuje.

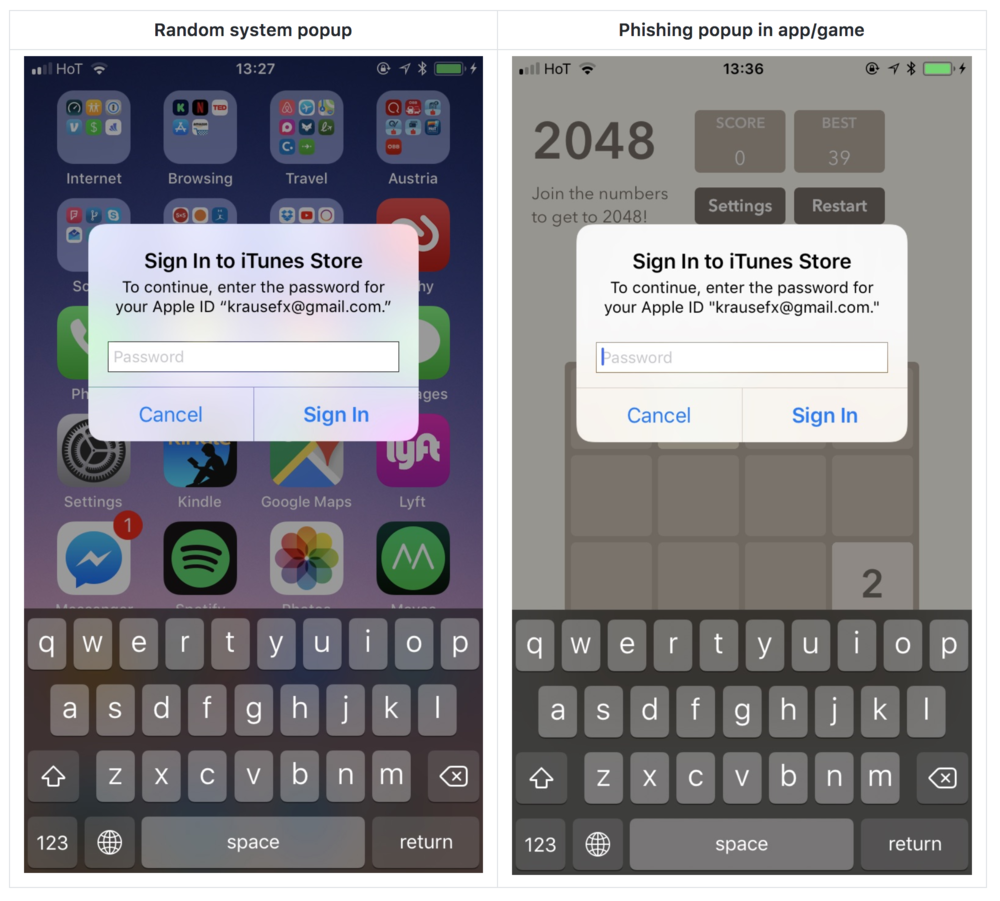

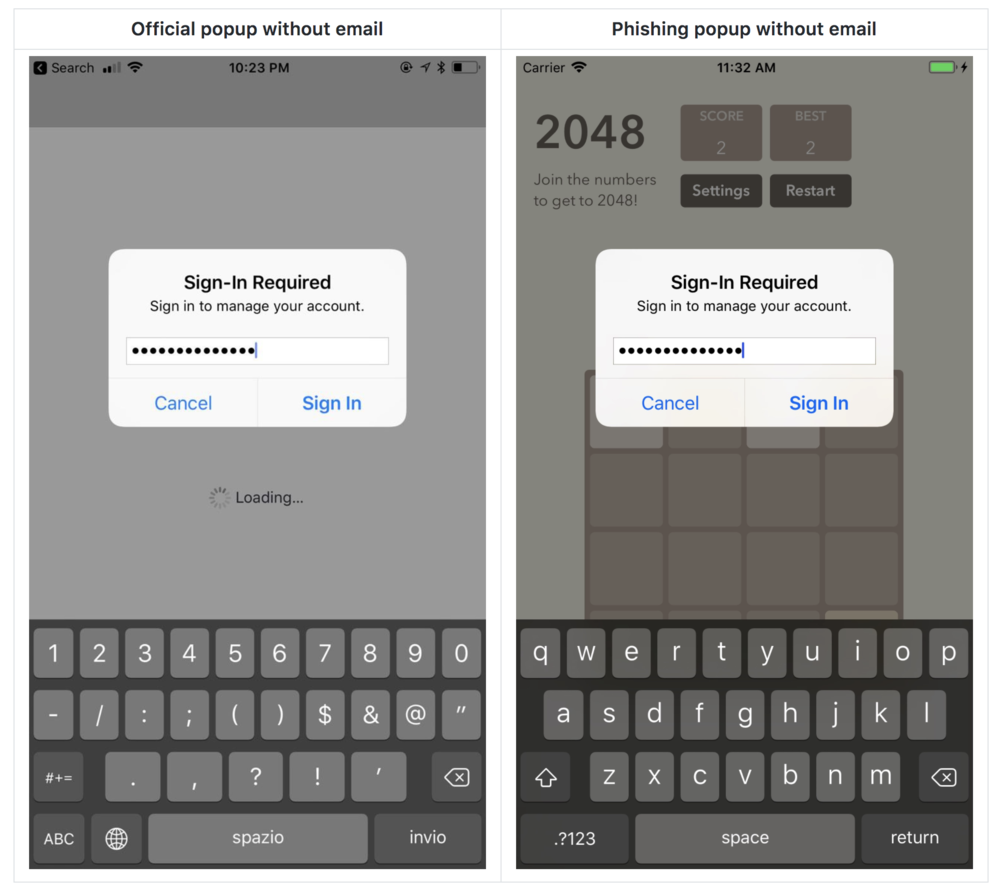

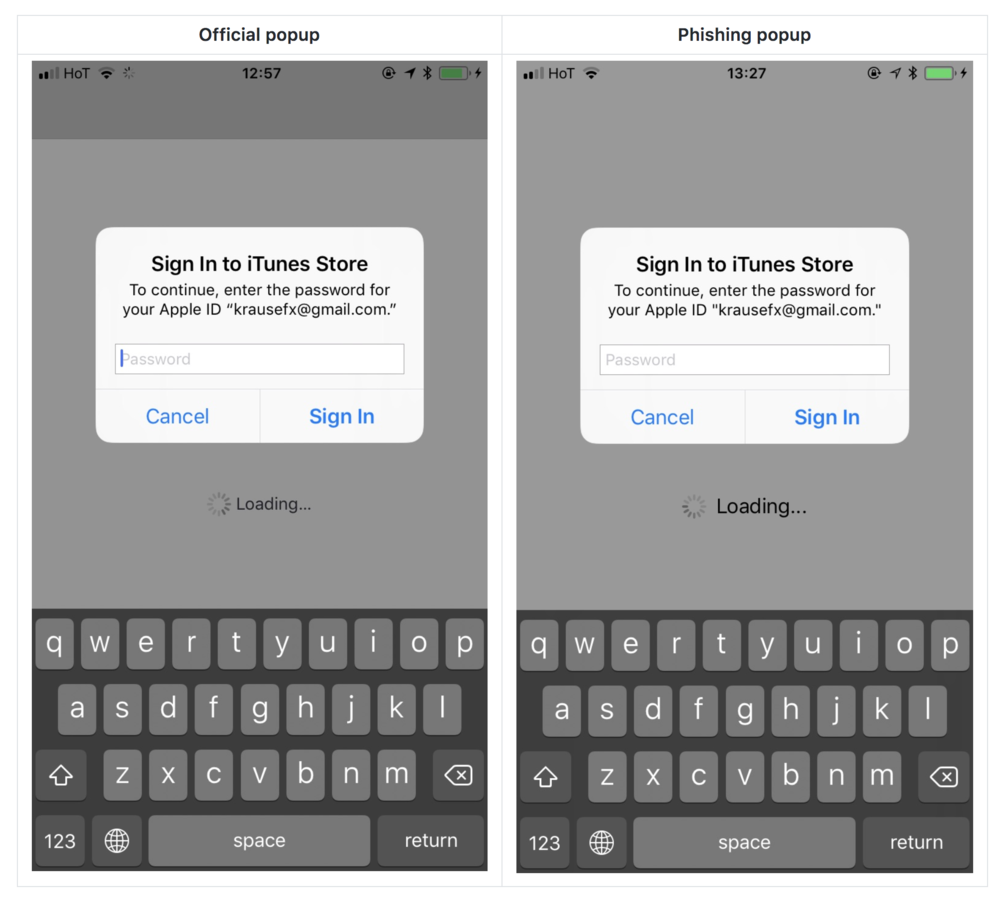

Zasadniczo jest to atak wykorzystujący okno dialogowe systemu iOS w celu uzyskania hasła do konta Apple ID użytkownika. Problem w tym, że tego okna nie da się odróżnić od prawdziwego, które pojawia się, gdy autoryzujesz działania w iCloud czy App Store.

Mogłoby być interesują Cię

Użytkownicy są przyzwyczajeni do tego wyskakującego okienka i zasadniczo wypełniają je automatycznie, gdy się pojawi. Problem pojawia się, gdy twórcą tego okna nie jest system jako taki, ale złośliwy atak. Jak wygląda tego typu atak, możecie zobaczyć na obrazach w galerii. Witryna Felixa opisuje dokładnie, w jaki sposób może nastąpić taki atak i jak można go wykorzystać. Wystarczy, że zainstalowana aplikacja na urządzeniu z systemem iOS zawiera konkretny skrypt inicjujący tę interakcję z interfejsem użytkownika.

Obrona przed tego typu atakami jest stosunkowo łatwa, ale niewielu pomyślałoby o jej zastosowaniu. Jeśli kiedykolwiek zobaczysz takie okno i podejrzewasz, że coś jest nie tak, po prostu naciśnij przycisk Home (lub jego odpowiednik programowy…). Aplikacja przejdzie w tło, a jeśli okno dialogowe hasła było prawidłowe, nadal będziesz je widzieć na ekranie. Jeśli był to atak phishingowy, okno zniknie po zamknięciu aplikacji. Więcej metod znajdziesz na stronie strona internetowa autora, którą polecam przeczytać. To prawdopodobnie tylko kwestia czasu, zanim podobne ataki rozprzestrzenią się na aplikacje w App Store.

Źródło: krausefx

Zatem taki atak na legalną aplikację prawdopodobnie nie przeszedłby spod kontroli Apple, prawda?

Więc znowu, jeśli nie masz jailbreaka, nie masz gdzie go złapać.

PS: Nigdy wcześniej nie widziałem tego „zwykłego” głosu. Wszędzie używam Touch ID ;-).

Cóż, widziałem ją już dzisiaj. I nie ma TID na iPadzie mini. Wczoraj wieczorem dostałem e-maila z informacją, że ktoś próbował zalogować się przy użyciu mojego Apple ID w przeglądarce Chrome w systemie Windows. Oczywiście rano od razu zmieniłem hasło. Rano, gdy mój iPad mini bez karty SIM połączył się z Wi-Fi i Internetem, zgłosił się jako zagubiony i zablokowany, a ja dostałem o tym wiadomość na mój e-mail. Zakładam, że zmiana hasła rozwiązała wszystko, ale naprawdę każdy powinien zachować ostrożność. Najbardziej zaskoczył mnie komunikat na wyświetlaczu iPada, patrz zdjęcie. Nie wydaje mi się to całkiem standardowe, a adres e-mail mówi wszystko – to oszustwo i chcieli uzyskać moje dane do logowania.

… widzieć zdjęcie. https://uploads.disquscdn.com/images/81787f49f7358d75acc8a8265cc5014288f07bed46bceeca1254da2086501947.png

A co to była za aplikacja, jeśli mogę zapytać?

Dziękuję.

Nie wiem o żadnej aplikacji, nic mi nie wiadomo. Z iPada korzystam mało, praktycznie niemal do jednego celu, a jego wyposażenie w aplikacje temu odpowiada – kilka podstawowych rzeczy, nic więcej, pusto. Poza okazjonalnymi aktualizacjami (a jest ich niewiele) tak naprawdę nic tam nie instaluję, więc to ostatnie z moich urządzeń, na którym spodziewałbym się czegoś takiego.

A masz Jailbreaka?

Jasne, jestem głupi. Wzięli Twoje hasło, podali „zgubione urządzenie” i napisali wiadomość. Pardon. Pytanie brzmi, w jaki sposób zdobyli Twoje hasło. Czy masz to samo hasło do wielu usług? Wyciekło ono do Internetu (można je znaleźć na stronie internetowej https://haveibeenpwned.com gdzie wpisujesz swój adres e-mail lub nazwę użytkownika)?

Po prostu myślę, że chłopaki nie mieli tego na myśli, kiedy zostawiali ci oryginalne hasło, chociaż jest dla ciebie świetne, ale to się nazywa klika.

Tak, myślę, że mogło tak być. Oczywiście, że ma dane na tej stronie. Ale musi istnieć każdy adres e-mail starszy niż 10 lat. :-)

Nie mam jailbreaka i nigdy nie miałem.

Są też nowsze :-) Wystarczyło mieć LinkedIn i Dropbox w złym momencie i już się to u Ciebie dzieje :-)

Heh, gdybym o tym pisał jakiś czas po przejściu na 3GS, kiedy o tym myślałem, mógłbym być "sławny"... Nie, historia się nie bawi :-D

Z drugiej strony, jeśli wyskakuje mi okienko i nie jestem świadomy, że zainicjuję interakcję z AppStore, daję anuluj bez podawania hasła...

Przydarzyło mi się to właśnie podczas aktywacji mojego iPhone'a. Mam nadzieję, że wystarczy dać pominięcie. Hasło podaję jedynie pod mailem.